يعد تشويش الإشارة وخداع الإشارة مفهومين أساسيين في مجال الحرب الإلكترونية. بعبارات بسيطة، يمكن اعتبارهما “الضوضاء” و”الأكاذيب” في العالم الإلكتروني. باختصار، يجعل تشويش الإشارة الجهاز غير قادر على “السماع بوضوح”، بينما يجعله خداع الإشارة “يسمع رسالة خاطئة”.

لفهم الاختلافات والروابط بينهما بشكل أفضل، تشرح الأقسام التالية هذه المفاهيم من عدة زوايا.

الفرق الرئيسي: الضوضاء مقابل الخداع

يكمن الفرق الجوهري بين تشويش الإشارة وخداعها في أهدافهما وطرق عملهما. يسلط الجدول أدناه الضوء على اختلافاتهما الرئيسية.

| الخاصية | تشويش الإشارة | خداع الإشارة |

|---|---|---|

| الهدف الأساسي | القمع والتعطيل: منع أنظمة الخصم الإلكترونية من العمل بشكل طبيعي، يشبه تسليط ضوء ساطع يجعل من الصعب على الشخص فتح عينيه. | التضليل والتحكم: دفع أنظمة الخصم الإلكترونية إلى اتخاذ قرارات خاطئة، يشبه تضليل شخص ما بمعلومات كاذبة. |

| طريقة العمل | إرسال إشارات “ضوضاء” عالية الطاقة تطغى على الإشارة الحقيقية وتقلل نسبة الإشارة إلى الضوضاء عند جهاز الاستقبال. | إرسال إشارات مزيفة مصممة بعناية تحاكي الإشارات المشروعة، مما يجعل جهاز الاستقبال يخطئ في اعتبارها الإشارة الحقيقية. |

| الخصائص النموذجية | مباشر ولكنه بسيط: فعال فوراً، ولكن من السهل اكتشافه وغالباً ما يكشف موقع جهاز التشويش. | خفي ومضلل: يصعب اكتشافه بكثير ويمكن أن يكون أكثر ضرراً، ولكنه أيضاً أكثر صعوبة من الناحية التقنية في التنفيذ. |

الأنواع والتقنيات الشائعة

بعد فهم التمييز الأساسي، يمكننا النظر إلى التقنيات النموذجية المستخدمة في كل نهج.

طرق تشويش الإشارة الشائعة

يعمل تشويش الإشارة – الذي يشار إليه غالباً بالتشويش (jamming) – كمولد ضوضاء إلكتروني. تشمل بعض الأساليب الشائعة ما يلي:

- التشويش البقعي (Spot Jamming)

شكل من أشكال “الهجوم الدقيق”. يستهدف جهاز التشويش تردد اتصال محدد بإشارة ضيقة النطاق، مما يجعله فعالاً مع تقليل التداخل مع الأنظمة الصديقة. - التشويش الجماعي (Barrage Jamming)

“هجوم شامل”. يبث جهاز التشويش تشويشاً قوياً عبر نطاق ترددي واسع في محاولة لحظر جميع الاتصالات داخل هذا النطاق. على الرغم من فعاليته، إلا أنه يستهلك طاقة أكبر وقد يعطل أيضاً الإشارات الصديقة. - التشويش المساحي (Sweep Jamming)

يمسح تردد التشويش بشكل مستمر عبر الطيف، يشبه ضوء كشاف يجوب منطقة ما. وهذا يسمح بتعطيل قنوات متعددة بالتتابع. - تشويش التتبع (Follower Jamming)

مصمم لمكافحة اتصالات القفز الترددي. يكتشف جهاز التشويش نمط القفز ويتتبعه في الوقت الفعلي، ويطبق التشويش على الترددات المستخدمة بالضبط.

تقنيات خداع الإشارة الشائعة

يعمل خداع الإشارة أشبه بمخادع ماهر، حيث يخلق إشارات مضللة بطرق مختلفة. تشمل الطرق النموذجية ما يلي:

- خداع إعادة التشغيل (Replay Spoofing – Meaconing)

الطريقة: يتم استقبال إشارات ملاحة فضائية أصلية، وتأخيرها قليلاً، ثم إعادة بثها من موقع آخر بقوة أكبر.

الغرض: تثبت أجهزة الاستقبال القريبة على الإشارة المؤجلة الأقوى وتحسب موقعاً أو توقيتاً غير صحيح.

الخاصية: نظراً لأن الإشارة نفسها أصلية – فقط مؤجلة – فمن الصعب للغاية اكتشافها. - خداع توليد الإشارة (Signal Generation Spoofing)

الطريقة: بدلاً من إعادة بث إشارات حقيقية، يولد المهاجم إشارات ملاحية مزيفة بالكامل تتبع التنسيق المتوقع.

الغرض: من خلال التحكم في الإشارات المزيفة، يمكن للمهاجم أن يتسبب في حساب جهاز الاستقبال المستهدف لأي موقع مرغوب تقريباً.

الخاصية: صعب تقنياً، وشبه مستحيل ضد الإشارات العسكرية المشفرة. - الخداع التدريجي المتزامن (Gradual Synchronized Spoofing)

الطريقة: شكل متقدم من خداع التوليد. يبث المهاجم أولاً إشارات متزامنة مع الإشارات الأصلية بمستوى طاقة مماثل، مما يتسبب في تتبع جهاز الاستقبال لها دون علمه. ثم يتم ضبط المعلمات ببطء وتدريجياً.

الغرض: يتم توجيه الموقع المحسوب لجهاز الاستقبال بسلاسة إلى موقع محدد مسبقاً دون إثارة الشكوك.

الخاصية: شديد الخفاء وخطير للغاية، مما يجعله محوراً رئيسياً لأبحاث حرب الملاحة المستقبلية.

التطبيقات الواقعية والتأثير

تلعب هذه التقنيات أدواراً مهمة في العالم الحقيقي، خاصة في السياقات العسكرية والأمنية.

- التطبيقات العسكرية

يعد تعطيل اتصالات العدو، وإجبار الطائرات بدون طيار على الهبوط من خلال الخداع، أو تغيير مسارات الصواريخ كلها أمثلة على الحرب الإلكترونية وحرب الملاحة الحديثة. - المخاطر الأمنية المدنية

يمكن أن يؤدي التشويش أو خداع أنظمة الملاحة والتوقيت المستخدمة في الطيران، والعمليات البحرية، والبنية التحتية الحيوية – مثل شبكات الطاقة أو الشبكات المالية – إلى عواقب وخيمة، بما في ذلك أخطاء ملاحة الطائرات، أو اصطدام السفن، أو فشل الاتصالات. - سوء الاستخدام اليومي

يمكن لأجهزة التشويش غير القانونية المستخدمة في الأجهزة اللاسلكية غير المصرح بها أو معدات الغش أن تعطل الشبكات العامة للهواتف المحمولة والتسبب في مخاطر على سلامة الطيران.

التدابير الدفاعية

مع تطور هذه التهديدات، تم تطوير تدابير مضادة مختلفة:

- دمج البيانات متعدد المصادر

يمكن التحقق من بيانات الملاحة عبر الأقمار الصناعية بشكل متبادل مع أنظمة الملاحة بالقصور الذاتي (INS). قد تشير التناقضات الكبيرة بينهما إلى وجود خداع. - مصادقة الإشارة

تتضمن بعض أنظمة الملاحة ميزات مصادقة مشفرة – مثل آلية OS-NMA في نظام غاليليو – مما يسمح لأجهزة الاستقبال بالتحقق من صحة الإشارة. - كشف الشذوذ

يمكن أن تكشف مراقبة خصائص مثل اتجاه الإشارة وقوتها واتساقها عن أنماط مشبوهة. على سبيل المثال، إذا بدا أن الإشارات من جميع الأقمار الصناعية تصل من نفس الاتجاه، فمن الواضح أن هناك خطأ ما.

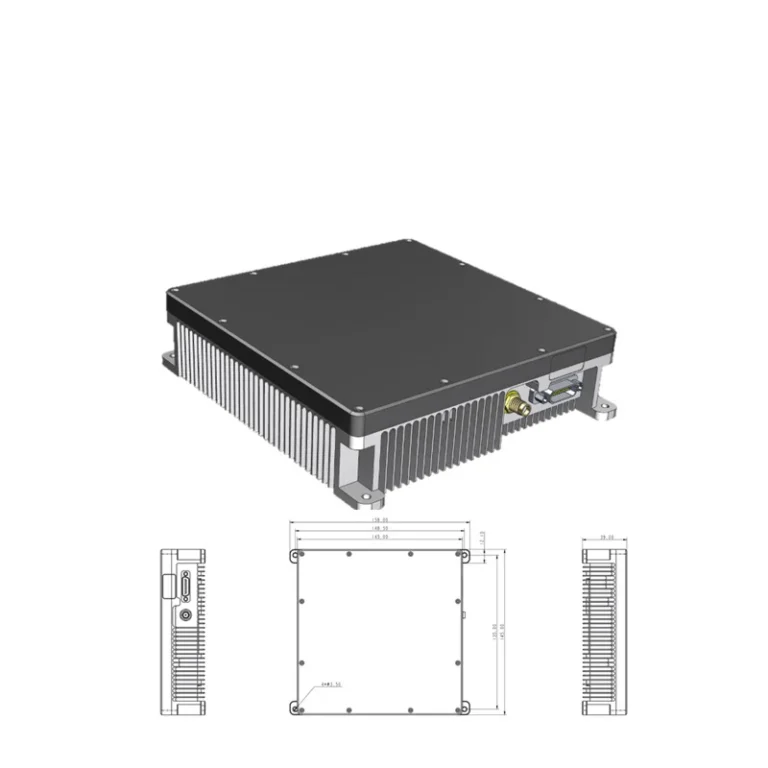

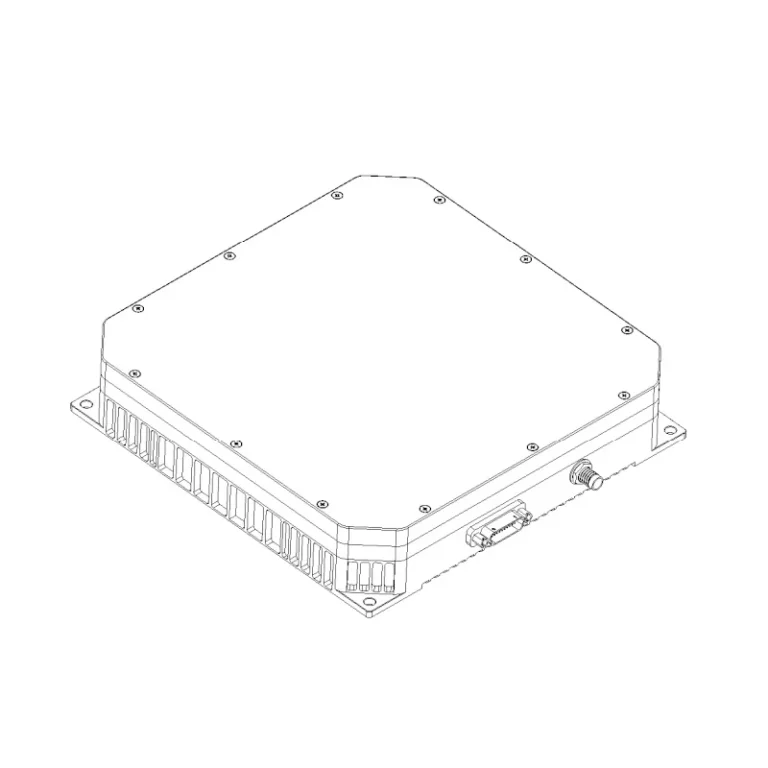

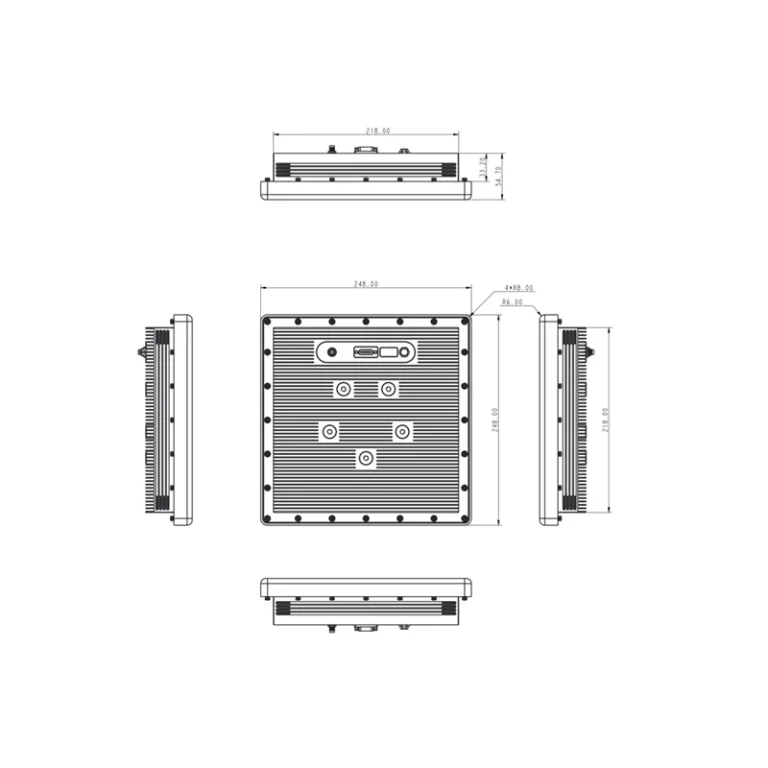

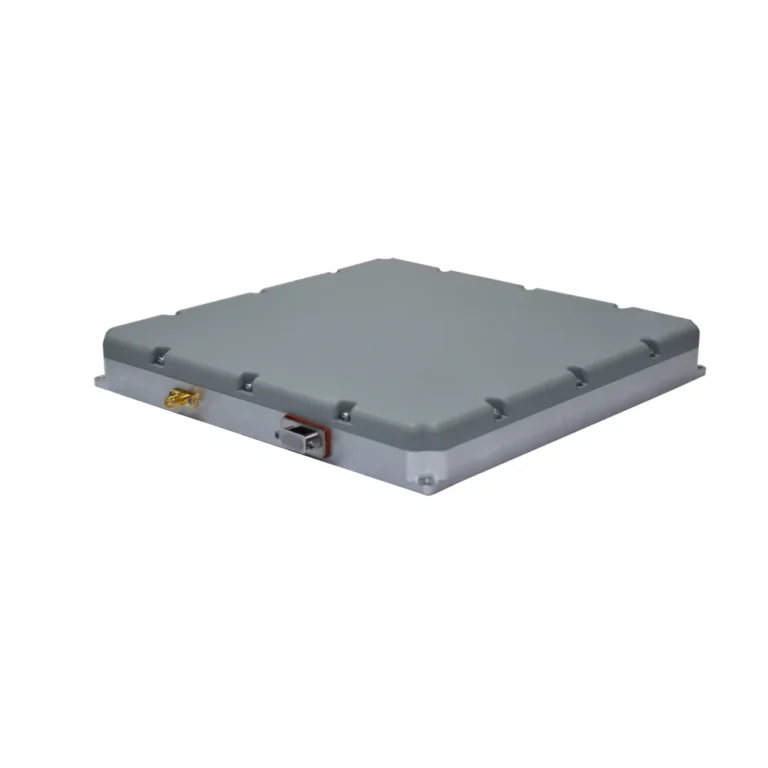

يستخدم هوائي CRPA (هوائي نمط الاستقبال المتحكم فيه) عناصر هوائي متعددة مرتبة في مصفوفة لتحديد الاتجاه الذي تأتي منه إشارة التشويش بدقة. بمجرد تحديد اتجاه التشويش، يقوم معالج CRPA بضبط نمط استقبال الهوائي ديناميكياً في الوقت الفعلي، مما يخلق منطقة كسب منخفض للغاية في ذلك الاتجاه المحدد – يشبه قطع بقعة عمياء على شاشة الرادار. تُعرف هذه التقنية باسم “تكوين الفجوات” (nulling) أو “توجيه الفجوات” (null steering).

بغض النظر عن مدى قوة إشارة التشويش، طالما أنها تنبع من هذا الاتجاه، يمكن قمع تأثيرها على جهاز الاستقبال إلى أدنى مستوى.

من خلال ترقية “الأذن” الواحدة إلى مصفوفة هوائيات منسقة، تمنح تقنية CRPA أنظمة الملاحة شكلاً من أشكال الوعي المكاني. لا يمكن للنظام “سماع” الإشارات الواردة فحسب، بل يمكنه أيضاً تحديد مصدرها. تسمح له هذه القدرة بتصفية “الضوضاء” المزعجة و”الإشارات الكاذبة” الخادعة بشكل فعال في البيئة الكهرومغناطيسية المعقدة للحرب الإلكترونية الحديثة، وحماية سلامة بيانات الملاحة والتحديد – خط الدفاع الأخير للنظام.

اليوم، تنتقل تقنية CRPA تدريجياً من التطبيقات العسكرية إلى القطاع المدني، لا سيما في مجالات مثل القيادة الذاتية والطيران المدني، حيث تكون إشارات الملاحة الموثوقة مهمة للغاية.